JUNOSのFilter Base Forwarding

JUNOSでFBFの設定をしてみます。

CiscoでゆうとPBRです。

構成は以下の通り

やりたいことは以下の通り

- R1の1.1.1.1/32からR3の3.3.3.3/32宛はR2のge-0/0/1のリンクを通る

- R1の11.11.11.11/32からR3の3.3.3.3/32宛はR2のge-0/0/2のリンクを通る

- R3からの戻りのトラフィックに関しては気にしない(どちらのリンクを使っても良いい)

設定

1.全てのルータでOSPFを有効にする

#show protocols ospf

area 0.0.0.0 {

interface all;

interface fxp0.0 {

disable;

}

}

2.R2でOSPFネイバーと経路の確認

vmx2_re# run show ospf neighbor

Address Interface State ID Pri Dead

192.168.12.1 ge-0/0/0.0 Full 1.1.1.1 128 31

192.168.23.3 ge-0/0/1.0 Full 3.3.3.3 128 33

192.168.32.3 ge-0/0/2.0 Full 3.3.3.3 128 33

vmx2_re# run show route 1.1.1.1

inet.0: 19 destinations, 19 routes (19 active, 0 holddown, 0 hidden)

1.1.1.1/32 *[OSPF/10] 00:11:13, metric 1

> to 192.168.12.1 via ge-0/0/0.0

vmx2_re# run show route 3.3.3.3

inet.0: 19 destinations, 19 routes (19 active, 0 holddown, 0 hidden)

3.3.3.3/32 *[OSPF/10] 00:11:14, metric 1

> to 192.168.23.3 via ge-0/0/1.0

to 192.168.32.3 via ge-0/0/2.0

3.R2でFirewall Filterの設定

- term 1 で source-address 11.11.11.11/32の場合はrouting-instance RI_11.inet.0のルーティングテーブルへ転送する(この時点ではまだRI_11.inet.0は作成していない)

- term 2ではそれ以外のものは許可(term 2が無いと暗黙のdenyされる)

vmx2_re# show firewall

family inet {

filter FBF {

term 1 {

from {

source-address {

11.11.11.11/32;

}

}

then {

routing-instance RI_11;

}

}

term 2 {

then {

accept;

}

}

}

}

4.R2でrouting instanceの設定

- 3.3.3.3/32宛はnext-hop 192.168.32.3へ向ける(ge-0/0/2のリンク)

- instance-typeはforwardingにする。

forwardingとはフィルタベースのフォワーディングをサポートして、

instance-type vrfのようにインターフェースのマップはできない。

vmx2_re# show routing-instances

RI_11 {

routing-options {

static {

route 3.3.3.3/32 next-hop 192.168.32.3;

}

}

instance-type forwarding;

}

5.R2でrouting-optionの設定

- interface-routeを rib-group FBF-32へ

- rib-group FBF-32はinet.0をRI_11.inet.0へimportする

vmx2_re# show routing-instances

interface-routes {

rib-group inet FBF-32;

}

rib-groups {

FBF-32 {

import-rib [ inet.0 RI_11.inet.0 ];

}

}

6.R2で経路の確認

- RI_11で3.3.3.3/32のネクストホップが192.168.32.2(ge-0/0/2)になっていること

を確認

vmx2_re> show route 3.3.3.3

inet.0: 19 destinations, 19 routes (19 active, 0 holddown, 0 hidden)

3.3.3.3/32 *[OSPF/10] 00:33:08, metric 1

> to 192.168.23.3 via ge-0/0/1.0

to 192.168.32.3 via ge-0/0/2.0

RI_11.inet.0: 8 destinations, 8 routes (8 active, 0 holddown, 0 hidden)

3.3.3.3/32 *[Static/5] 00:17:13

> to 192.168.32.3 via ge-0/0/2.0

7.トラフィックを流して確認してみる

- 送信元1.1.1.1からトラフィックを流してge-0/0/1を通っていることを確認する

R1で # ping 3.3.3.3 source 1.1.1.1 rapid count 10000

R2で # monitor interface traffic を実行

- ge-0/0/1を通っていることを確認する(ge-0/0/2は通っていないこと)

vmx2_re> monitor interface traffic Interface Link Input packets (pps) Output packets (pps) ge-0/0/0 Up 40301 (324) 40315 (324) ge-0/0/1 Up 40298 (324) 27308 (324) ge-0/0/2 Up 3759 (0) 16800 (0)

- 送信元11.11.11.11からトラフィックを流してge-0/0/2を通っていることを確認する

R1で # ping 3.3.3.3 source 11.11.11.11 rapid count 10000

R2で # monitor interface traffic を実行

- ge-0/0/2を通っていることを確認する(output側のみ)

vmx2_re> monitor interface traffic Interface Link Input packets (pps) Output packets (pps) ge-0/0/0 Up 51466 (306) 51479 (306) ge-0/0/1 Up 51461 (306) 36084 (0) ge-0/0/2 Up 3800 (0) 19229 (306)

BGP TTL-security について

何度も忘れてしまうので、今度こそ忘れないように。。

OSPF Forwarding Address

参考URL : http://www.cisco.com/c/en/us/support/docs/ip/open-shortest-path-first-ospf/25493-type5-lsa.html

http://www.cisco.com/c/en/us/support/docs/ip/open-shortest-path-first-ospf/13682-10.html

Normal area と NSSA の場合で、Forwading Address が 0.0.0.0 または 0.0.0.0 以外の時の動作確認をやってみました。

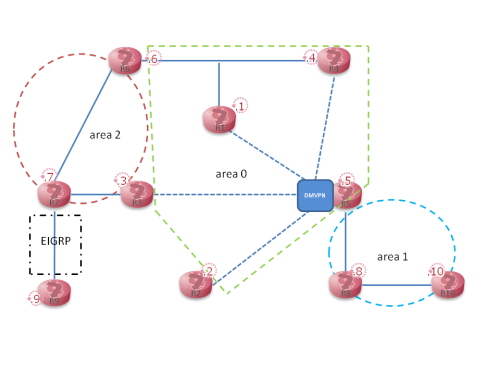

構成は以下

IPアドレスは

リンクが 155.1.0.0/16

ループバックが 150.1.0.0/16 から使う

リンクコストは、

DMVPN : 1000

Ethernet : 10

Loopbak : 1

Ex-1. area 2 が Normal area で R7-R9 のI/F がpassive-interface ではない場合

R5#show ip ospf database external 150.1.9.9

OSPF Router with ID (150.1.5.5) (Process ID 1)

Type-5 AS External Link States

Routing Bit Set on this LSA in topology Base with MTID 0

LS age: 80

Options: (No TOS-capability, DC, Upward)

LS Type: AS External Link

Link State ID: 150.1.9.9 (External Network Number )

Advertising Router: 150.1.7.7

LS Seq Number: 80000003

Checksum: 0x753

Length: 36

Network Mask: /32

Metric Type: 2 (Larger than any link state path)

MTID: 0

Metric: 20

Forward Address: 155.1.79.9

External Route Tag: 0

フォワーディング アドレス フィールドが 0 以外 にさせるための条件は

- ASBR のネクストホップ インターフェイスで OSPF が有効になっている

- ASBR のネクストホップ インターフェイスが OSPF でパッシブ インターフェイスでない

- ASBR のネクストホップ インターフェイスがポイントツーポイントでない

- ASBR のネクストホップ インターフェイスがポイントツーマルチポイントでない

- ASBR のネクストホップ インターフェイス アドレスが、router ospf コマンドで指定されたネットワーク範囲に入っている

今回は 2番の条件にマッチしているので 0.0.0.0 以外になっている。

Forward Address が 0.0.0.0 以外の場合の経路の決め方は、Forwadring Address までのメトリックを比較する。

R5#sh ip rou 155.1.79.9

Routing entry for 155.1.79.0/24

Known via “ospf 1”, distance 110, metric 1020, type inter area

Last update from 155.1.0.3 on Tunnel0, 00:37:30 ago

Routing Descriptor Blocks:

* 155.1.0.3, from 150.1.3.3, 00:37:30 ago, via Tunnel0

Route metric is 1020, traffic share count is 1

Ex-2. area 2 が Normal area で R7-R9 のI/F が passive-interface の場合

R5#sh ip ospf database external

OSPF Router with ID (150.1.5.5) (Process ID 1)

Type-5 AS External Link States

Routing Bit Set on this LSA in topology Base with MTID 0

LS age: 2

Options: (No TOS-capability, DC, Upward)

LS Type: AS External Link

Link State ID: 150.1.9.9 (External Network Number )

Advertising Router: 150.1.7.7

LS Seq Number: 80000006

Checksum: 0xBF8C

Length: 36

Network Mask: /32

Metric Type: 2 (Larger than any link state path)

MTID: 0

Metric: 20

Forward Address: 0.0.0.0

External Route Tag: 0

Forward Address が 0.0.0.0 に変化した。

Forward Address が 0.0.0.0 の場合の経路の決め方は、LSAを生成するASBR までのメトリックを比較する。

R5#show ip ospf border-routers

i 150.1.6.6 [1010] via 155.1.0.4, Tunnel0, ABR, Area 0, SPF 29

i 150.1.6.6 [1010] via 155.1.0.1, Tunnel0, ABR, Area 0, SPF 29

I 150.1.7.7 [1010] via 155.1.0.3, Tunnel0, ASBR, Area 0, SPF 29

i 150.1.3.3 [1000] via 155.1.0.3, Tunnel0, ABR, Area 0, SPF 29

R5のルーティングテーブル

R5#sh ip rou 150.1.9.9

Routing entry for 150.1.9.9/32

Known via “ospf 1”, distance 110, metric 20, type extern 2, forward metric 1010

Last update from 155.1.0.3 on Tunnel0, 00:05:45 ago

Routing Descriptor Blocks:

* 155.1.0.3, from 150.1.7.7, 00:05:45 ago, via Tunnel0

Route metric is 20, traffic share count is 1

Ex-3. area 2 が NSSA の場合

R5#sh ip ospf database external

OSPF Router with ID (150.1.5.5) (Process ID 1)

Type-5 AS External Link States

Routing Bit Set on this LSA in topology Base with MTID 0

LS age: 61

Options: (No TOS-capability, DC, Upward)

LS Type: AS External Link

Link State ID: 150.1.9.9 (External Network Number )

Advertising Router: 150.1.6.6

LS Seq Number: 80000002

Checksum: 0x1647

Length: 36

Network Mask: /32

Metric Type: 2 (Larger than any link state path)

MTID: 0

Metric: 20

Forward Address: 155.1.79.9

External Route Tag: 0

R5のルーティングテーブル

R5#sh ip rou 155.1.79.9

Routing entry for 155.1.79.0/24

Known via “ospf 1”, distance 110, metric 1020, type inter area

Last update from 155.1.0.3 on Tunnel0, 00:23:28 ago

Routing Descriptor Blocks:

* 155.1.0.3, from 150.1.3.3, 00:23:28 ago, via Tunnel0

Route metric is 1020, traffic share count is 1

R5からR9 lo0 へtraceroute すると以下の様になる

R5#traceroute 150.1.9.9

1 155.1.0.3 6 msec 5 msec 11 msec

2 155.1.37.7 12 msec 7 msec 6 msec

3 155.1.79.9 7 msec * 27 msec

R6の ospf area 2 の情報

R6#show ip ospf | section Area 2

Area 2

Number of interfaces in this area is 1

It is a NSSA area

Perform type-7/type-5 LSA translation

type7 から type5 に変換している

Ex-4. area 2 が NSSA で R6 で Forwading Address を suppressする

R6#sh run | s ospf

router ospf 1

area 2 nssa translate type7 suppress-fa

network 150.1.0.0 0.0.255.255 area 0

network 155.1.67.0 0.0.0.255 area 2

network 155.1.146.0 0.0.0.255 area 0

R5#sh ip ospf database external

OSPF Router with ID (150.1.5.5) (Process ID 1)

Type-5 AS External Link States

Routing Bit Set on this LSA in topology Base with MTID 0

LS age: 28

Options: (No TOS-capability, DC, Upward)

LS Type: AS External Link

Link State ID: 150.1.9.9 (External Network Number )

Advertising Router: 150.1.6.6

LS Seq Number: 80000003

Checksum: 0xD27E

Length: 36

Network Mask: /32

Metric Type: 2 (Larger than any link state path)

MTID: 0

Metric: 20

Forward Address: 0.0.0.0

External Route Tag: 0

Forward Address が 0.0.0.0 になった。

R5#sh ip ospf border-routers

i 150.1.6.6 [1010] via 155.1.0.4, Tunnel0, ABR/ASBR, Area 0, SPF 31

i 150.1.6.6 [1010] via 155.1.0.1, Tunnel0, ABR/ASBR, Area 0, SPF 31

i 150.1.3.3 [1000] via 155.1.0.3, Tunnel0, ABR/ASBR, Area 0, SPF 31

ABRの 150.1.6.6 までは DMVPN の R1とR4経由で等コストなのでECMPされる

R5#sh ip rou 150.1.9.9

Routing entry for 150.1.9.9/32

Known via “ospf 1”, distance 110, metric 20, type extern 2, forward metric 1010

Last update from 155.1.0.4 on Tunnel0, 00:01:41 ago

Routing Descriptor Blocks:

155.1.0.4, from 150.1.6.6, 00:01:41 ago, via Tunnel0

Route metric is 20, traffic share count is 1

* 155.1.0.1, from 150.1.6.6, 00:01:41 ago, via Tunnel0

Route metric is 20, traffic share count is 1

cef の情報

R5#sh ip cef 150.1.9.9

150.1.9.9/32

nexthop 155.1.0.1 Tunnel0

nexthop 155.1.0.4 Tunnel0

R6の ospf area 2 の情報

R6#show ip ospf | section Area 2

Area 2

Number of interfaces in this area is 1

It is a NSSA area

Perform type-7/type-5 LSA translation, suppress forwarding address

type7 から type5 の変換が抑制されている

Ex-5. area 2 が NSSA で R3 で LSAを生成する

NSSAでLSAをアドバタイズするルータは、router-id が最も高いABRになる。

R6 : 150.1.6.6

R3 : 150.1.3.3

R6のほうがrouter-id が大きいので以下の様になっている

R5# sh ip ospf database external

OSPF Router with ID (150.1.5.5) (Process ID 1)

Type-5 AS External Link States

Routing Bit Set on this LSA in topology Base with MTID 0

LS age: 1181

Options: (No TOS-capability, DC, Upward)

LS Type: AS External Link

Link State ID: 150.1.9.9 (External Network Number )

Advertising Router: 150.1.6.6

LS Seq Number: 80000007

Checksum: 0xCA82

Length: 36

Network Mask: /32

Metric Type: 2 (Larger than any link state path)

MTID: 0

Metric: 20

Forward Address: 0.0.0.0

External Route Tag: 0

R3のrouter-id を150.1.33.33 に変更してみる

R3(config)#router ospf 1

R3(config-router)#router-id 150.1.33.33

R3(config-router)#end

R3#clear ip ospf process

Reset ALL OSPF processes? [no]: yes

router-id が変更されたことの確認

R3#sh ip protocols | sec ospf

Routing Protocol is “ospf 1”

Outgoing update filter list for all interfaces is not set

Incoming update filter list for all interfaces is not set

Router ID 150.1.33.33

R5で Type5 LSAの確認

R5#sh ip ospf database external 150.1.9.9

OSPF Router with ID (150.1.5.5) (Process ID 1)

Type-5 AS External Link States

Routing Bit Set on this LSA in topology Base with MTID 0

LS age: 188

Options: (No TOS-capability, DC, Upward)

LS Type: AS External Link

Link State ID: 150.1.9.9 (External Network Number )

Advertising Router: 150.1.33.33

LS Seq Number: 80000001

Checksum: 0xB770

Length: 36

Network Mask: /32

Metric Type: 2 (Larger than any link state path)

MTID: 0

Metric: 20

Forward Address: 155.1.79.9

External Route Tag: 0

R3側は area 2 nssa translate type7 suppress-fa を設定していないので

0.0.0.0の Forwarding Address になっている

なので 155.1.79.9 までの最短メトリックの経路を選択するので以下のような

ルーティングテーブルになる

R5# sh ip rou 155.1.79.9

Routing entry for 155.1.79.0/24

Known via “ospf 1”, distance 110, metric 1020, type inter area

Last update from 155.1.0.3 on Tunnel0, 00:05:56 ago

Routing Descriptor Blocks:

* 155.1.0.3, from 150.1.33.33, 00:05:56 ago, via Tunnel0

Route metric is 1020, traffic share count is 1

CCIEv5 R&S 2回目受験記

1回目の挑戦から6ヶ月2回目の挑戦を決意

1回目でダメダメだったCFGセクションのスピードアップを改善するため

ひたすらコマンドをnotepadに書いてはコピペする日々。。

無駄な時間と間違いを省くために、ip address, password 等の手打ちは禁止(コピペする)、同じようなコマンドを機器に投入する時は、1台分だけ作成し入れてみる。

問題ないなら投入機器分を作成し、end と wr を付け足してコピペする

とゆうルールを決めて取り組みました。

TSに関してゆうと、これもトラブルシュート切り分けのルールを決めて間違い探しをするようにしました。(次回以降のブログで書く予定)

試験までの1週間は会社を休み、朝から深夜まで設定を入れて確認することを行い、

試験前日は1:00 ごろ就寝。。しかし全く寝つけなーい!!

テストでどんな問題が出てくるか考え込んで全然寝れん。。BGPのあの設定方法は合ってるんだっけ。。等々考え出して寝れない。。

おそらく2時間くらい寝れて、朝 5:00 くらいに目覚ましで起床。

果物食べると頭の回転がスッキリする的なことを海外のCCIEホルダーが言ってたので昨日買ったオレンジジュースを飲む(果物を食べていない件w)

先日から行っていたCFGの対策の続きをし 6:00に 駅に向かい出発。前々日くらいに大雪だったため道路が凍って駅に行くまでの時間を考慮し余裕を持っての出発だ

8:00にはミッドタウンの待ち合わせ場所に到着したため、ちょっと時間つぶして8:15 にエントランスに到着

すでに2人のcandidate がソファで待っている

とりあえず、話しかけたりする雰囲気じゃないけど隣のソファに座ってみる。。

そして、ジェームスさん登場。1回目と同様サスペンダーを着けているな。。

本人確認のため免許証を見せサインをし、ラボルームの方に皆揃って案内される。

2回目なので緊張しないかなと思ったら、やっぱり緊張してソワソワしてるぜ。。休憩室にいても全く落ち着かないw

9:40 試験のデモンストレーションで説明を受けて、9:50 いよいよテスト開始だ

さて TS はどんな問題が出るのかな。。ポチッ。。ほほう。。いきなりか。。

しか~し!!練習でやってた自分ルールを守ってさらっと問題解決!ただ、

緊張のせいか typo が多いぜ。。

次の問題以降、順調に設定変更を行い1H20m位で全問完了!

1から見直して間違ってないか確認しよーー

さーて ping x.x.x.x ポチッ ….. え。。。なぜできない。。そんなはずはない。。

何かの間違いだな 再度 ping x.x.x.x ポチッ ….. ふむ。。トラブルシュートだな

関連ありそうなところをあーだこーだいじってとりあえず問題の意図に合わせることができた。

そして全問確認が終わり自分の中で問題ないと言い聞かせ、ちょうど2H経ったので END を押下、DIAG セクションに突入する。前回fail したセクションだ。

さて問題はとゆうと、ふむふむ。。よく読めばわかるな。。

さらっと回答して、5回位見直して 30m 経過したので自動的にCFGへと

突入する。

さーて、どんな問題ですかねぇ。。ほほう。。1回目とトポロジーが全然違うな。。。台数も多いな。

まずは問題を一読する。

自分ルールでは

問題を一読 : 30-40分

L2 : 30分

L3 : 1.5時間

MPLS : 30分

それ以外のセクション : 15分

確認、検証 : 残り時間すべて

を決めているのでこれに合わせたペースで行う。

設定に入ると、まずはL2か。。トリッキーなことはないように思える。

要件に合わせて設定notepad に書いてコピペしていく。時間通りだ。

L3セクション 前半これもトリッキーなことはないようだ。

次第に問題を進めていくと、ちょっとつまずく。このルータにこの設定を入れていいのかな。。。

自分の設定を怪しみだしてくる。。ふむ。。とりあえず進むww(一通り終わった時点でもう一回確認すればいいやと思うタイプです)

確認が必要だったり、すでに終わった問題でも設定漏れがある!!と気づいたら

すぐに紙にメモして忘れないようにする!

MPLS の箇所で明らかな設定違いがある。。問題の要件を満たせていない。。

とゆうか明らかにルーティングがおかしい。。ここができないと疎通がとれない。。やばいな。。。とりあえず飛ばそうww

一通り設定完了!

さっきひっかかってた問題にもどり、あーでもないこーでもないし、

ふと冷静になり気づく。。この経路の見え方ってあの設定が足りないんじゃないか。。どれどれ見てみるか。。。

「うわぁ!!」 思わず試験会場で声が出てしまったw

問題箇所を修正し、再確認と。。ほーれやっぱりなw

とりあえずこれで疎通はとれるぜ

あとは細かい出力一致を合わせていく作業入る。

一通り完了し残り2H ほどだ。急いで一から確認、検証しなくては

よしよし、どれも問題なく意図したとおりだ、途中 オーバーコンフィグかもしれないと不安があったが、以前CCIEのトレーニングを受けた時オーバーコンフィグは減点対象にならないとか聞いたような聞いてないような。。。w

そしてジェームスさんによる残り5分と合図が。。

ここで、ふと気づく。。あれ。。あの問題であの設定入れたっけな。。

まず問題を再度読む。。そしてコンフィグを見る。。。。。

入ってないーーー!!!これはやばい。。ここを高得点なので落としたくない

急いで設定を投入するが焦って別のルータに入れているぞww

残り1分。。急いでコピペする、そして wr

設定が入って正しく動作していることを確認し終了の合図!!

あぶねぇ~

確認てすごく大切ですね。。前日にケアレスミスを防ぐために見直しをしろってwebの記事にあったので注意してたけど気づけてよかった。

「 絶対にミスをしている。自分を信じてはいけない 」これを思い出せて良かった。

8時間のテストが終わって、1階のソファで今回出た問題をメモに書き起こす。

思ったより体力を使っていたらしく、ゆっくり帰ることにした。

テスト結果のメールを家で確認するか途中で確認するか迷ったが、次回挑戦のために早く結果をみて対策を立てたほうが良いと思ったので、恵比寿駅で

メールを確認する。

おっ! ciscoからメールが来てるな。。読んでみるかポチッ。。

「うぉ!」

「pass 」

だと。。。

嬉しくて何度も 番号を確認してしまいましたww

CCIEを取得できましたが、知らないことの方が多く、運が良かったのかもかもしれませんが。

「CCIEを持ってるのに知らないの?」なんてことを言われないエンジニアにならないように、技術をこれからも習得する必要があります。。

とゆうわけで、電車で帰っている途中もCCOでBGPのconfiguration guideをみて、今日の設定あってたかな。。こうゆうことがしたいんだよなぁ。。なんてことを確認してましたw

わたしは、ダラダラと4年以上ラボの勉強に費やした、非常に効率の悪い勉強をしましたが、もっと早く合格できるよう短期集中型の勉強方法を確立できれば

時間とお金を節約でき違うことに投資することができたでしょう。。。

今後は、CCIE SPとかDCとかはまだ考えてません。プログラミングの方に手を出していこうかな。。英会話も必要だなぁ。。。

とゆうわけで CCIE 受験記でした

CCIEv5 R&S 初回受験記

CCIE R&S の初回受験をした時の受験記です。

試験日まで数日間休みをもらい苦手分野の再確認とスピードをあげるトレーニングを行いテストに向かいました。

4:55 起床、なんかコマンド打ってないと不安だからBGP経路集約の再確認を行い

8時前に ミッドタウン に到着。

21Fに行くと何名かのCCIE受験者が座っており、なんか空気が違う感じが漂ってきたぜ。。。

8:20分頃プロクターのジェームスさんが現れ、身分証の提示とサインを行い試験を行うフロアまで案内されます。

ラボ試験の会場に入る前に飲み物、トイレの説明をしていただき、テストの注意を

会議室みたいなところで説明を受けます。これが終わったのが 9:40 分ころ。

ジェームスさんの指示でラボの中に案内され、PCに着席。。いよいよ始まるか。。

どんな問題が来るか予想もつかない。。。受かる自信もない。。とりあえず最低限できることといえば問題覚えて帰るだな。。。と思いつつテストスタート!!

まずは、トラブルシュートか。最大2H30mの持ち時間だが 2H で終了できるなら 30mをコンフィグに充てることができる。作戦としては 1問 10分でそれ以上かかるならパスして、次の問題に取り掛かる。トラブルシュートでもコンフィグでもそうなのですが、宛先IPアドレスがどこにあるかを探すのに時間がかかっていきなりつまずく。。おふっ

(ワークブックとかやっててもIPアドレス探しに時間がかかるんですよね。。私だけだと思うのですが)

6問目まで50分しないくらいでスラスラいけて、ウハッ調子いいじゃん!って思ってたら出たっ。。高得点の難しい問題。結局10分以上かけてしまったので次の問題にいく。

また出た。。高得点の難しい問題。。。これは10分程度間違い探ししたが解決せずパス!!

最後の問題終わったのが 1H30m くらいだったので、難しい問題に戻って、debug コマンドで何が問題かわかったため解決!

もう一個の高得点問題は原因わかってるんだけど、解決できずトラブルシュート終了

次、ダイアグセクション。対策しないでもパスできる的な話を聞いたので対策しないで

いきました。

問題を開いた瞬間。。。嘘だろ。。ココから答えを探すのか。。。オワタ。。。

パケットキャプチャ や show コマンドから原因を探すのですが、全然ピンこないので適当にチェック(私はこうゆう判断をする時に正解した試しがありません)

次の問題もなんとなくこれぽいかなぁとゆう、裏付けのない回答で終了。

最後の、砦コンフィグセクション。コンフィグのスピードとトポロジの把握、何を要求されているかを瞬時に設定に書きを起こすことが必要だ。。

とりあえず、構成をみる。。ふむふむ。。。何だこの機器の多さは。。

よし、問題を人と通り読んでトリッキーな箇所、制限をメモ帳書き込む。何言ってんだこの問題は意味がわからないわぁ。。英語で更に分からないわぁと嘆きつつ、ジェームスさんよりお昼10分前だから設定保存してとの合図が。

10分経ったので お昼にするから退出して、最初に会議室に戻り、噂で聞いていた萬作の幕の内弁当!! 食べてみると。。イケるじゃん!! 食事時間はmax30分のため急いで食べて、トイレに行って終了です。午後からのコンフィグの続きに全力を注ぎます。

午後がスタートし、午前中の続きの制限等をメモ帳に書き込み、BGP辺りから雲行きが怪しくなってくる。。ナニイッテンダコイツ。。混乱してきた。。更にMPLS-VPN。。

待て待て。。更に混乱してきた。。悩むこと20分。とりあえずわからないのはパス!

とりあえず、最後まで問題を一読するだけでこれだけの時間が必要ってことは、理解してないってことですね。。

もうこの時点ですべての到達性を確保し、要件通りの設定をするのは不可能と判断して、とりあえずできそうなものをやることと問題を覚えて家に帰って何がわからなかったのか理解する作戦へチェンジ!

とりあえず L2 からやる。あれ、この問題の制限ってこれでいいのか。。英訳あってるかな。。全て不安なんですけど。。L2でまさかの失態。。ここに来て英語の理解力の無さがでたー。。

とりあえず、要件に合いそうに設定を入れていき確認していきます。。。うん。。たぶん合ってないな。。

次、IGPセクションか。。いろんな制限があるなぁ。OSPFこの方法で要件みたしてるのかなぁ。。英訳合ってるかなぁ。。。自信なし

CCIE試験は部分点とゆうものはなく、問題の要件を満たしてポイントを貰えるので、

1個でも漏れがあると 0 ポイントになります。。。

んんー。。完全に手止まったー

とりあえず残り1時間のところで、無駄なあがきをするのも止め、問題を覚えることに

帰ることに集中します。構成とどんなトラフィックフローを求めているのか、制限事項に合った設定。。(試験中は覚えていても終わった瞬間忘れるから困る。。)

ジェームスさんより10分前なので 設定保存してとの合図が合ったので wr を全台投入。残りの時間も問題を覚える時間に充てます。

そして、終了の合図があり退出

受験前から、コンフィグのスピードが遅いことはわかっていたのですが、ここまで問題の意図を理解していないと、打ちのめされましたねー(遠くを見る目)

どうしたらスピード上がるんだろうか。。

帰りの電車で構成と、不明点のメモをノートに書き込み、何気なくケータイのメールを

見ると cisco からメールが来てる! 早いわっ!

とりあえず 確認するか。。どこが悪いか見ないとな。。(見なくてもすべて悪い件。。)

TS : pass

DIAG : 17%

CFG : L2 14%

それ以外 0%

おお。。わかってたけどこんなもんだねぇ。。

CFG は 要件を満たしてないんでしょうね。。

これからの対策は、

- スピードアップさせる

- 英文から細かい制限を正しく理解する

以上、初回受験の体験記でした

CSR1000v in ESXi 6.0

以前ラボ演習で利用していた環境の利用しているOSバージョンではサポートしてない機能検証を行うため、

CSR1000v を ESXi に構築しました時のメモ。

検証したい機能は、

- EIGRP IP FRR/fast reroute [single hop]

- OSPF IP FR/fast reroute [single hop]

- OSPF LFA/loop-free alternative [multi hop]

- NHRP NHRP map group(GNS3でも可)

等

構築した環境は以下。

- Server HP DL360G7

CPU: x5690

Memory : 72GB

- ESXi 6.0

- CSR1000v

csr1000v-universalk9.03.15.00.S.155-2.S-std.ova

Gateway 用にCSR1000v を利用し、各CSR1000v に マネージメント(telnetアクセス)できるように vswitchを接続する。

Gateway 用にCSR1000v は 踏み台サーバ(VM step) と ESXi 管理用のプライベートアドレスをNATすることでから接続できるようにしています。

本来、1つのグローバルIPアドレスで別々のポートをNAT(Static PAT)したかったが、

CSR1000vはサポートしていないぽい(コンソールにエラー表示がでる)ので、

グローバルIPアドレスを2つ用意して、それぞれ Static NAT で解決した。

CCIEv5 R&S ラボ構成

ブログ初投稿になります。

CCIE R&Sを取得したのは2018年1月で、ダラダラと勉強したので筆記の取得から4年半位時間がかかりました。

このブログではラボのトレーニングの際に利用していた際の環境や勉強方法を書いていこうと思っています。

私はルータ系のラボはGNS3、スイッチングは 3560*2台、3560*2台でトレーニングしていました。

(今ならEVE-NGを利用したトレーニングを行なうことをオススメします)

各ソフトウェアのバージョンについては以下を利用していました。

GNS3 : 1.2.3

VM: GNS3 IOU VM_1.2.3.ova

IOU : i86bi-linux-l3-adventerprisek9-15.4.1T.bin

OSPFのLFAの機能は15.4ではサポートされていないので、CSR1000v で検証を行います。Ciscoより無料でダウンロード可能です。

スイッチングに関しては、私の持っているcatalyst のバージョンだとVTPv3が動作しないため、GNS3 で L2IOU で動作確認します。

L2IOU : i86bi_linux_l2-adventerprise-ms.nov11-2013-team_track

導入の方法については、他の方のブログを参考にして設定してみください。

INEのワークブックの構成についてですが、以下のような10台のルータのe0/0を

L2スイッチのポートに接続する構成になっています。

L2スイッチに以下の設定を投入します。

L2 config

conf t

no ip igmp snooping

interface range ethernet 0/0 -3

switchport trunk encapsulation dot1q

switchport mode trunk

interface range ethernet 1/0 -3

switchport trunk encapsulation dot1q

switchport mode trunk

interface range ethernet 2/0 -1

switchport trunk encapsulation dot1q

switchport mode trunk

end

その他の接続していないインターフェースは shutdown しておく

no ip igmp snooping を入れないと マルチキャスト を破棄して、OSPF,LDP等

ネイバーが張れない為、事前に設定しました。

また、コンフィグの初期化の方法は以下の Tclsh を利用する。

blank.cfg にリプレースすることで不要コンフィグがない状態クリーンな設定になります。

blank.cfg

tclsh

puts [ open unix:blank.cfg w+] {

version 15.4

!

end

}

tclquit

blank.cfg ができていることを確認

dir unix:blank.cfg

Directory of unix:/blank.cfg 22010 -rw- 28 Nov 10 2015 08:07:51 +00:00 blank.cfg

blank.cfg に replace する

configure replace unix:blank.cfg